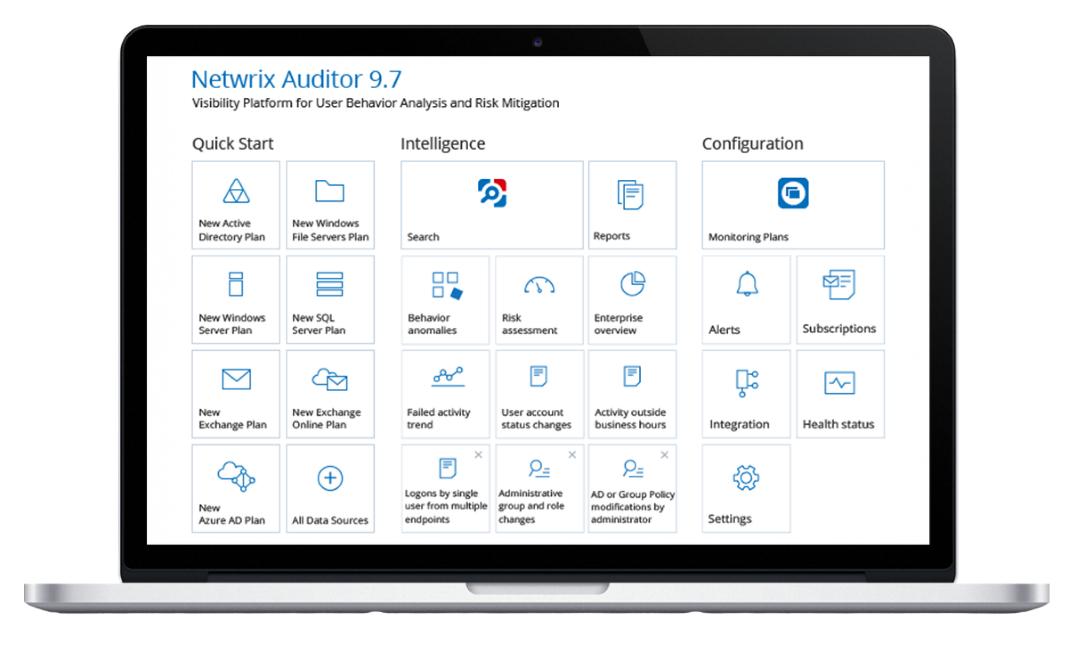

Netwrix Auditor

Netwrix Auditor est une

plateforme de visibilité et de gouvernance qui permet un contrôle des

modifications, des configurations et des

accès aux environnements informatiques hybride cloud, pour protéger les

données non structurées, quel que soit leur emplacement. La

plateforme fournit des analyses de sécurité pour détecter les anomalies

dans le comportement des utilisateurs et explore les modèles de

menace avant que ne se produise une violation de données.

Vous pouvez directement cliquer sur le bouton pour tester la solution, vous pourrez ensuite, si la solution vous a donné satisfaction, nous joindre directement.

Auditez vos systèmes informatiques les plus importants depuis une plateforme centrale

Netwrix Auditor fournit un journal d’audit unifié pour une variété de systèmes informatiques, notamment Active Directory, Windows Server, Oracle Database et les équipement s réseau.

Obtenez les informations dont vous avez besoin, quand vous en avez besoin, grâce au logiciel d’audit informatique de Netwrix.

Gagnez du temps grâce aux rapports sur les modifications, les accès et les configurations

Améliorez la détection des menaces sophistiquées

Trouvez des réponses grâce à une fonction de recherche de type Google

Recevez des alertes relatives aux profils de menace

Automatisez le processus de découverte et classification des données

Atténuez vos faiblesses grâce à l’évaluation des risques.

Consultez la fiche technique de Netwrix Auditor.

NETWRIX CHANGE TRACKER

RENFORCEZ LA CONFIANCE DANS L’INTÉGRITÉ DES SYSTÈMES

Le logiciel de gestion des configurations de sécurité de Netwrix vous aide à sécuriser les systèmes informatiques essentiels et à prouver votre conformité.

Assurez l’intégrité de l’ensemble de votre infrastructure à partir d’une console unique.